<Согласно отчету Cisco Talos, северокорейская киберпреступная группа, известная как "Famous Chollima", похоже, активизировала свои операции. Судя по всему, теперь Famous Chollima нацелилась на соискателей работы в криптовалютном секторе Индии, используя совершенно новый метод атаки.

Не проводя откровенных, масштабных атак на криптовалютные компании, как это делает Lazarus Group, Famous Chollima разработала гениальную стратегию получения доступа к компаниям этого сектора.

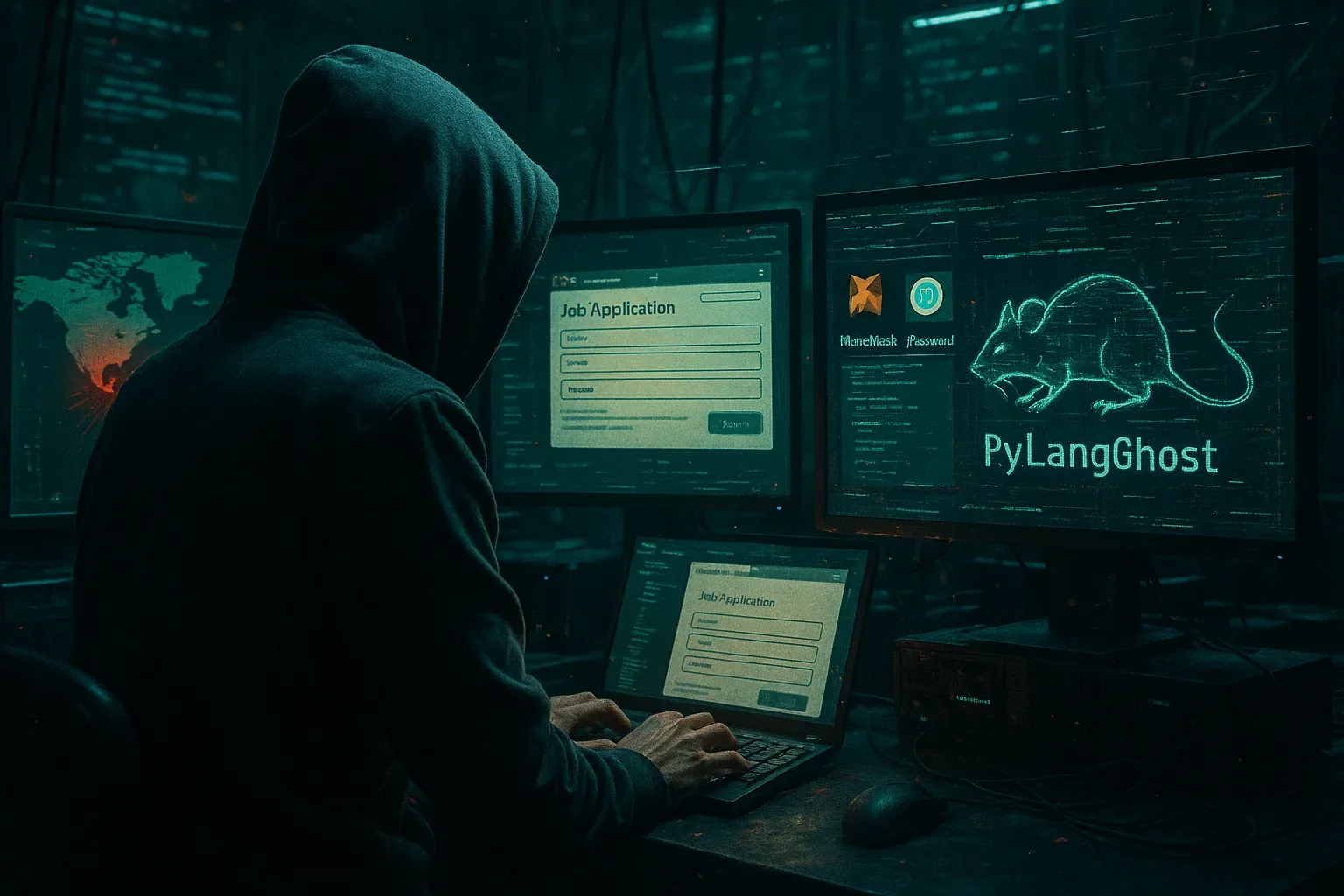

"Famous Chollima, агент угроз, связанный с Северной Кореей, нацелился на профессионалов в области блокчейна и криптовалют (в основном в Индии) с помощью нового PylangGhost RAT, Python-версии своего предыдущего GolangGhost RAT", said Cisco Talos.

.Известная компания Chollima, связанная с Северной Кореей, атакует криптовалютных/блокчейн-специалистов (в основном в Индии) с помощью новой PylangGhost RAT, аналога GolangGhost RAT на базе Python: https://t.co/fYKvY1tXdB pic.twitter.com/ojDl6Oz7Zv

- Cisco Talos Intelligence Group (@TalosSecurity) 18 июня 2025 года

По данным Cisco Talos, о "знаменитом Чоллиме" было впервые сообщено в середине 2024 года или даже раньше.

Хотя Lazarus Group известна тем, что непосредственно нацеливается - и в некоторых случаях вымогает - на американские криптокомпании, такие как Kraken, Famous Chollima использует другой подход: проникновение в корпоративные сети через анкеты.

В отличие от действий Северной Кореи против Kraken и других компаний, атаки Famous Chollima не используют самих соискателей для получения доступа к корпоративным системам.

Вместо этого они заманивают жертв через поддельные сайты по найму, которые имитируют известные криптовалютные компании. При этом заявления о приеме на работу не брендированы и содержат, казалось бы, бессмысленный вопрос: "Что делает этот технологический сервер приложений таким сложным?"

Помимо плохого исполнения, эти атаки противоречат репутации Lazarus Group, известной своей эффективностью. Cisco Talos отмечает, что Famous Chollima является относительно любительской.

Преступники заманивают жертв через фиктивные рекрутинговые сайты, выдавая себя за технологические или криптовалютные компании. После подачи заявки ничего не подозревающую жертву приглашают на онлайн-собеседование. Во время мнимого собеседования поддельный сайт просит собеседника ввести команды через интерфейс командной строки (CLI). По их словам, эти команды предназначены для установки видеодрайверов, но на самом деле они загружают и запускают вредоносное программное обеспечение.

После установки вредоносная программа PylangGhost позволяет Famous Chollima получить полный доступ к компьютеру жертвы. Она способна похитить информацию о входе в систему, историю браузера и данные криптокошелька.

Кроме того, вредоносная программа нацелена на более чем 80 популярных расширений, включая MetaMask, Phantom и 1Password.

Истинная цель атаки пока не ясна. Неизвестно, являются ли эти действия просто единичными преступлениями или первым шагом к скоординированной крупномасштабной атаке. Возможно, Famous Chollima заражает компьютеры этих кандидатов, чтобы затем выдать себя за них и более эффективно внедриться на криптовалютный рынок труда.

После появления BITMEX, в котором выяснилось, что Lazarus Group использует как минимум две отдельные команды - одну низкоуровневую для проникновения, а другую высокоспециализированную для кражи данных, - естественно задаться вопросом, не представляет ли Famous Chollima также иерархическую эволюцию северокорейского хакерского сообщества.

Кандидатам на должности в криптовалютном мире, особенно в Индии, следует быть крайне осторожными. Опасайтесь непрошеных предложений о работе. Никогда не запускайте команды в своей системе, если вы не знаете их источник.

Также необходимо защищать конечные устройства, использовать многофакторную аутентификацию (MFA) и внимательно следить за расширениями браузера.

И наконец, важно проверять подлинность рекрутинговых порталов перед предоставлением любой личной или профессиональной информации.